Je to poprvé, kdy byl podobný incident v ČR reportován. Od počátku tohoto roku se ale informace o těchto útocích v zahraničí pravidelně objevují. O jednom z těchto útoků, který byl proveden v sousedním Polsku, jsme již také informovali na blogu sdružení CZ.NIC.

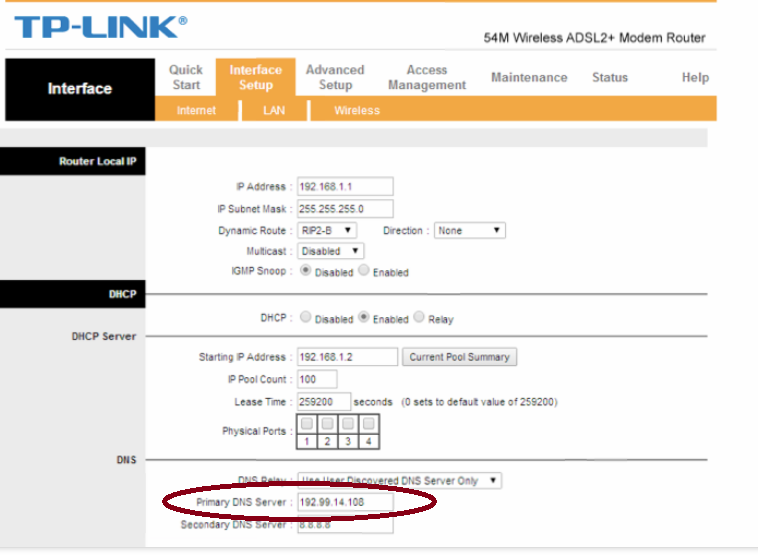

Jedná se o velmi nebezpečný útok, neboť postihuje všechna zařízení, která jsou pomocí napadeného routeru připojena. V případě, který byl zaznamenán v ČR, se jednalo konkrétně o zařízení TP-LINK TD-W8901G. Ve světě však byla tímto druhem útoku postižena celá řada routerů různých značek. Případ v ČR je alarmující také proto, že na routeru uživatele bylo nastavené netriviální heslo a není tak zatím zřejmé, jakým způsobem byl útok proveden. CSIRT.CZ má však přislíbeno zapůjčení tohoto konkrétního napadeného kusu routeru k analýze. Pokud se nám tedy podaří zjistit, jakým způsobem byl útok proveden, budeme o tom informovat uživatele a výrobce routeru. Mohlo by se jednat například o již dříve popsanou CSRF zranitelnost TP-LINK routerů; to však ale v tuto chvíli nemůžeme 100% říci. V tuto chvíli bychom chtěli všechny uživatele v ČR důrazně varovat, aby nepodceňovali toto nové nebezpečí. Doporučujeme provést kontrolu nastavení DNS u domácích routerů, především pak u uvedené značky a typu.

Dále doporučujeme jako prevenci dodržovat pravidla, která náš tým publikoval v souvislosti s podobnými útoky v zahraničí již dříve:

- Všímejte si adresy URL v prohlížeči a věnujte pozornost indikátoru probíhajícího HTTPS spojení.

- Na routeru zakažte vzdálenou konfiguraci a změňte výchozí uživatelské jméno a heslo.

- Proveďte update na poslední verzi firmware, která je pro váš router dostupná. Je potřeba mít na paměti, že routery obvykle nemají žádné automatické aktualizace a tak je starost o updaty zcela v režii uživatele.

- Případně můžete nastavit DNS servery přímo na koncových zařízeních tak, aby nedocházelo k jejich nastavení ze strany routeru. V tom případě můžete použít DNS servery vašeho poskytovatele připojení, případně můžete využít DNS serverů sdružení CZ.NIC. Jedná se o resolvery s IP adresami 217.31.204.130 a 193.29.206.206. Pokud vaše síťové připojení funguje i přes protokol IPv6 můžete použít i IPv6 adresy 2001:1488:800:400::130 a 2001:678:1::206.

- Pokud to je možné, používejte DNSSEC validaci přímo v koncových zařízeních.